Posts Tagged ‘提权’

骇客级服务器初级安全防范(3) – 消除入侵者隐藏帐号

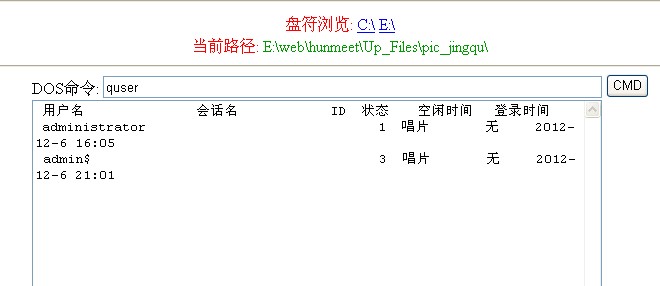

星期五, 十二月 7th, 2012 146 views找到以前的一个webShell连上去看看,用quesr命令查看了一下,shit!发现已经被人提权了

没关系,一会连他一块端了

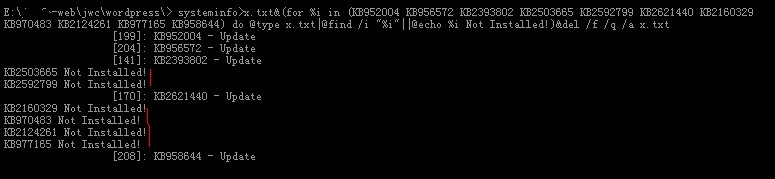

输入systeminfo>x.txt&(for %i in (KB952004 KB956572 KB2393802 KB2503665 KB2592799 KB2621440 KB2160329 KB970483 KB2124261 KB977165 KB958644) do @type x.txt|@find /i “%i”||@echo %i Not Installed!)&del /f /q /a x.txt

查看了一下未打的补丁,iis6漏洞位列其中,甩上去一个iis6的exploit,添加一个帐号试试

(更多…)

骇客级服务器初级安全防范(2) – 提权修复受灾网站

星期四, 十一月 29th, 2012 186 views帮朋友友情检测一下她学校的官网如何,先上360网安走一遍

0分!好吧,PR7的站,这还是国家重点啊,实在惨不忍睹

用工具大概扫了下,发现子站有个WordPress的,简单利用一下直接写入一句话木马拿了WebShell,估计能进去的漏洞还有很多,一会找出来一块堵了

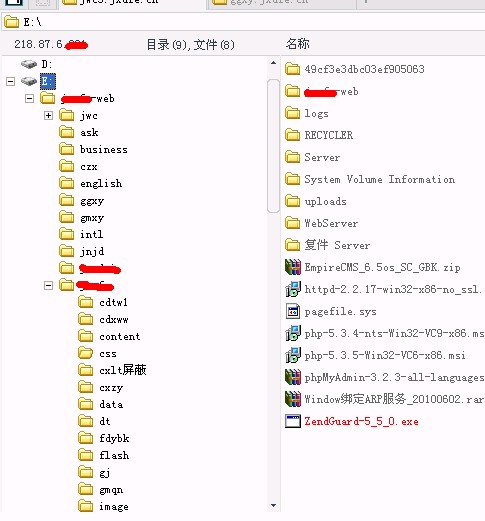

直接就进到E盘根目录了,权限这么大,估计情况最糟的话已经被提权了,先把360提示的几个黑链给杀了漏洞给堵了,检查了下网站根目录已经不解析asp脚本了,应该是静态首页,打开index.html

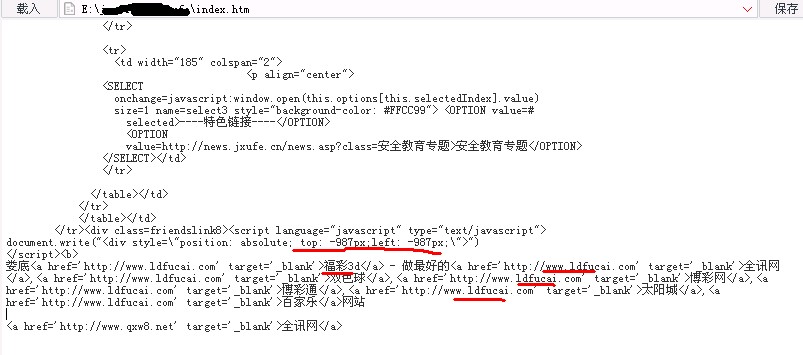

都是黑链。。。做了DIV的Position的偏移隐藏,黑链全删了先

看了一下其他文件表示有点惨不忍睹,用WebShell来杀估计杀不干净,直接提权好了

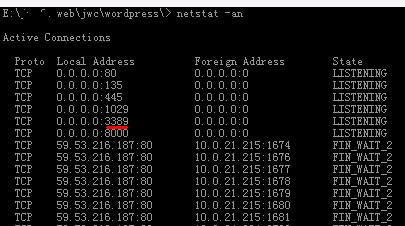

用虚拟终端去连接一下WebShell 输入CMD命令 netstat -an 检查下开了哪些端口

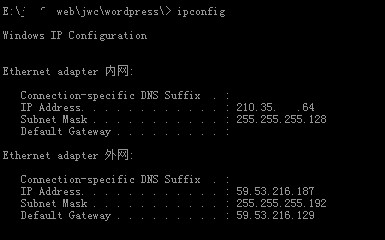

赫然看见3389端口,输入 ipconfig 检查一下网段

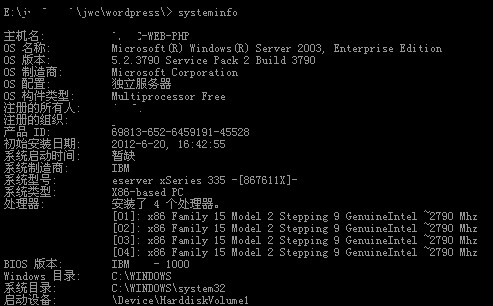

看来应该是内网3389了,没关系先提权限再说,输入 systeminfo 查下其他信息

Win2003的系统4核 接下来输入事先整理好的一段脚本看下有什么溢出漏洞可以利用,脚本如下

systeminfo>x.txt&(for %i in (KB952004 KB956572 KB2393802 KB2503665 KB2592799 KB2621440 KB2160329 KB970483 KB2124261 KB977165 KB958644) do @type x.txt|@find /i “%i”||@echo %i Not Installed!)&del /f /q /a x.txt

基本原理就是利用批处理将systeminfo输出到x.txt文件里然后利用for循环对已知的漏洞补丁进行比对检查

有以下6个漏洞未打补丁

KB2503665 (MS11-046)

KB2592799 (MS11-080)

KB2160329 (MS10-048)

KB970483 (IIS6漏洞)

KB2124261 (IIS7)

KB977165 (MS10-015)

先传个iis6.exe 漏洞利用工具上去,直接上传失败,看来是被杀毒软件杀了或者禁止传exe文件,改个名字iis6.txt,传上去了

执行E:\xxx-web\jwc\wordpress\> iis6.txt

出现

[IIS6Up]–>IIS Token PipeAdmin golds7n Version

[IIS6Up]–>This exploit gives you a Local System shell

[IIS6Up]–>Could not set registry values

如果回显是Usage: iis6up.exe “command” 就说明可以运行了,没办法,看看其他的…

未完待续~

BeiTown

2012.11.29